(KMS)暗号化のメリット

※正しくアクセス制御できれば、AWSの中の人がデータ閲覧することを防げるくらい(実質不可能のはず)で、そこまでメリットに感じてはいない。

・PCI DSSなどの要件を実現可能。

・誤ってS3を公開したとき閲覧できない。

([Requests specifying Server Side Encryption with AWS KMS managed keys require AWS Signature Version 4.]というエラーとなる)

KMS暗号化のデメリット

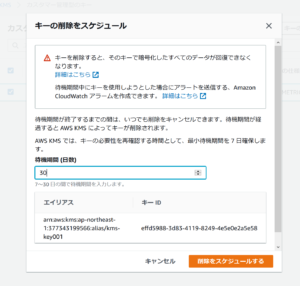

・キーを削除すると、永遠にファイルを復号化できない。

(ただし削除ボタンはなく、*日後に削除するという仕組みなので誤削除しにくくなっている。)

・KMSの利用料金が発生する。

・KMSに利用制限がある。

・KMS障害発生のリスク。

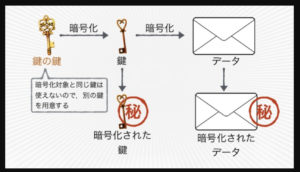

仕組み

データを鍵で暗号化し、その鍵をマスターキーで暗号化する。マスターキーはKMSにて管理される。

参考:10分でわかる!Key Management Serviceの仕組み

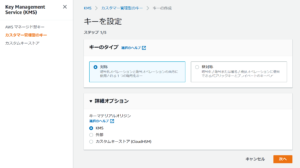

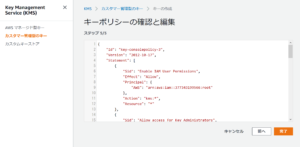

設定

KMS

S3

既存のS3を暗号化する場合

以下のようなコマンドで、ひとつずつ暗号化する必要がある。

# aws s3 cp s3://${bucket_name} s3://${bucket_name} --recursive --sse