概要

先日dos対策したが、xmlrpc.phpの脆弱性を狙ったものであったため対策した

これは、WordPressのPingback機能を利用して、WordPressが稼働しているWebサーバにPingback通知を送信する攻撃をしかけ、さらにその先の攻撃対象となるサーバをDDoS状態に陥らせる

※Pingback機能とは、XML-RPCの機能のひとつで、自分のサイトに他サイトへのリンクを張った際、リンク先のサイトへ自動的に通知する機能

※XML-RPCはWordpress Ver.3.5からデフォルトの設定で有効化

195.154.127.19 - - [15/Sep/2014:10:41:44 +0000] "POST /xmlrpc.php HTTP/1.0" 502 568 "-" "Mozilla/4.0 (compatible: MSIE 7.0; Windows NT 6.0)" 195.154.127.19 - - [15/Sep/2014:10:41:47 +0000] "POST /xmlrpc.php HTTP/1.0" 502 568 "-" "Mozilla/4.0 (compatible: MSIE 7.0; Windows NT 6.0)" 195.154.127.19 - - [15/Sep/2014:10:41:50 +0000] "POST /xmlrpc.php HTTP/1.0" 502 568 "-" "Mozilla/4.0 (compatible: MSIE 7.0; Windows NT 6.0)" 195.154.127.19 - - [15/Sep/2014:10:41:51 +0000] "POST /xmlrpc.php HTTP/1.0" 502 568 "-" "Mozilla/4.0 (compatible: MSIE 7.0; Windows NT 6.0)" 195.154.127.19 - - [15/Sep/2014:10:41:53 +0000] "POST /xmlrpc.php HTTP/1.0" 502 568 "-" "Mozilla/4.0 (compatible: MSIE 7.0; Windows NT 6.0)"

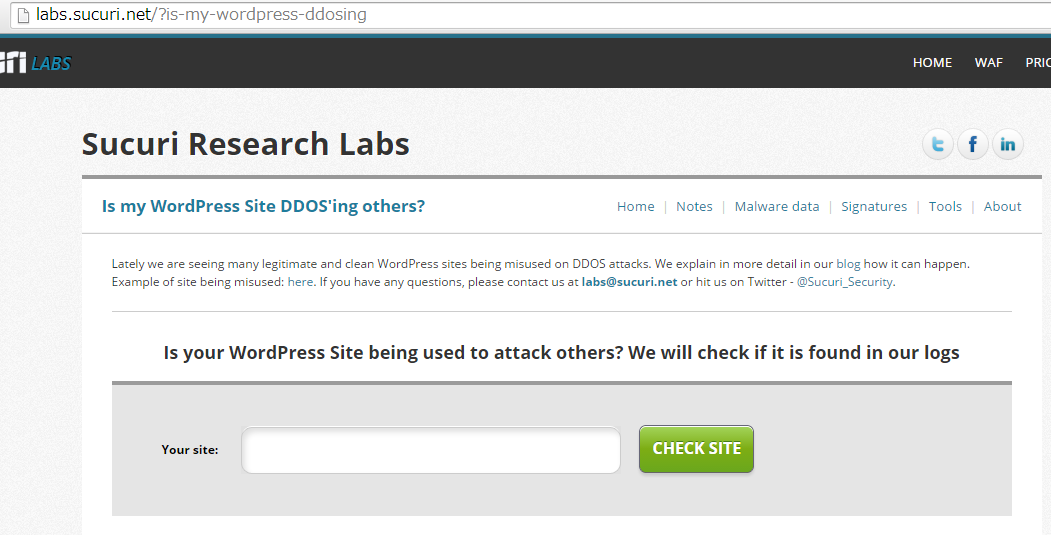

踏み台にされていないか、確認方法

Securiサイトから

Securiが保有するログから過去攻撃が行われたかどうかを確認できる

curlを利用

以下のようなレスポンスが返ってきたら危険らしい

root@hostname:/home/admin# curl -d '<?xml version="1.0"?><methodCall><methodName>pingback.ping</methodName></methodCall>' http://tech.akat.info/xmlrpc.php

<?xml version="1.0" encoding="UTF-8"?>

<methodResponse>

<fault>

<value>

<struct>

<member>

<name>faultCode</name>

<value><int>0</int></value>

</member>

<member>

<name>faultString</name>

<value><string></string></value>

</member>

</struct>

</value>

</fault>

</methodResponse>

対応方法

Pingback機能を無効にする

[設定]→[ディスカッション]より[他のブログからの通知 (ピンバック・トラックバック) を受け付ける]のチェックを外す

利用していない[この投稿に含まれるすべてのリンクへの通知を試みる]のチェックも外した

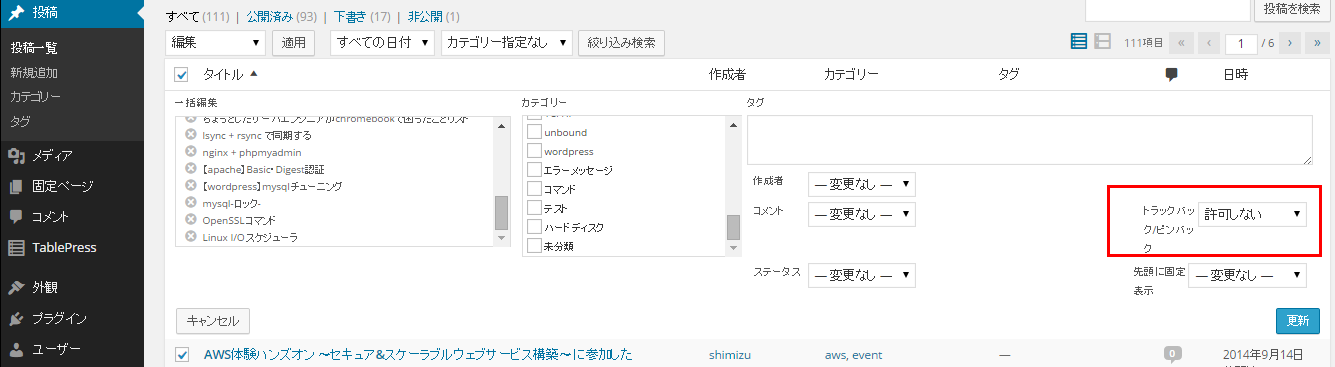

過去の投稿についても無効にする、[編集]を選択し[適用]する

XMLRPCを無効にする

XMLRPCはPingback機能以外にリモート投稿などに利用されている

利用しなければ無効にすることが一番、以下の設定をnginxに埋め込んだ

location = /xmlrpc.php {

deny all;

}

参考URL

WordPressの脆弱性をついた攻撃が再燃しています。

http://www.denet.ad.jp/news/2014/08/wordpress.html

Pingback仕様

http://www.hixie.ch/specs/pingback/translations/pingback-1.0.jp

今度はWordPressが踏み台に、Pingback機能を悪用しDDoS攻撃

http://www.atmarkit.co.jp/ait/articles/1403/13/news133.html

WordPressのpingback機能を悪用するDoSに対応しよう

http://chonan.blog.pid0.org/2014/03/wordpresspingbackdos.html

WordPressのPingback機能を悪用した攻撃対策について

http://faq.nttpc.co.jp/faq/show/6800?site_domain=suitex